DDoS

D istributed D enial of S ervice. D éni de S ervice D istribué. DDoS. Ana Isabel SERRANO SELVA. Encadrants : Ronan K ERYELL . Mastère ISIC. Date de soutenance : 1 8 Septembre 2000 . Année 1999-2000. ENST Bretagne

DDoS

E N D

Presentation Transcript

Distributed Denial of Service Déni de Service Distribué DDoS Ana Isabel SERRANO SELVA. Encadrants : Ronan KERYELL. Mastère ISIC.Date de soutenance : 18Septembre2000. Année 1999-2000. ENST Bretagne Technopôle Brest-Iroise BP 832 29285 BREST Cédex

objetifs Introduction Déni de service distribué(DDoS). Déni de service (DoS). Politique de sécurité. Dans la practique. Nessus. Conclusions. DDoS

introduction Augmentation des attaques: Publicationes Machines mal protégés Compétences Nouvelles technologies d´attaque Retard en technologies de défense DDoS

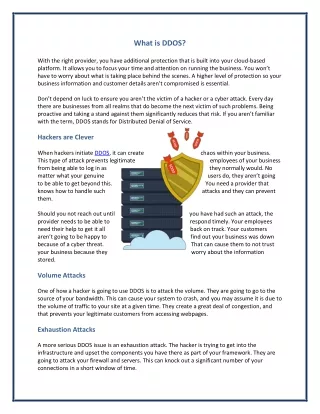

attaques distribuées Caractéristiques: Implication d´un grand nombre de sites simultanément Attaque sur un ou plus victimes host ou réseaux Types: DDoS, Sniffers distribués, Scanners DDoS

attaques distribuées DDoS

Exemples DDoS productiondesattaques DoS Trinoo TFN TFN2k Stacheldraht Mstream Service.exe Shaft DDoS

attaques de déni de service Caractéristiques: Tentative des ataquants d´empêcher aux utilisateurs légitimes d´un service le sevice lui-même Types: Consommation de ressources Modificationd´informationde configuration Modificationphysiquedecomposantsde réseau DDoS

Politique de sécurité Détection Protection. Réaction DDoS

Outils de sécurite Scanners Audit de réseaux Outils de filtrage Outils d´integrité DDoS

Dans la pratique En arrière: Problèmes de sécurité liés au DDoS Types En avant: Nessus DDoS

nessus scanner sécurité Caractéristiques: Modularité Facile utilisation Audit à distance Rapide:NASL(NessusAttackScriptingLanguage) DDoS

jolt2.c Jolt2 force l´utilisation de la CPU au 100% Envoi de paquet ICMP/UDP fragmentés DDoS

pcap Librairie de capture de paquets Amélioration Ajouter fonctions pcap à NASL DDoS

conclusions Recherche Guide TCP/IP Collaboration nessus. Rapport DDoS

bibliographie Distributed Systems Intruder Tools Workshop http://www.cert.org/reports/dsit_workshop-final.html Denial of service http://www.cert.org/ftp/tech_tips/denial_of_service Nessus nessus@list.nessus.org Bugtraq bugtraq@securityfocus.com DDoS

Distributed Denial of Service Déni de Service Distribué DDoS Ana Isabel SERRANO SELVA. Encadrants : Ronan KERYELL. Mastère ISIC.Date de soutenance : 18Septembre2000. Année 1999-2000. ENST Bretagne Technopôle Brest-Iroise BP 832 29285 BREST Cédex