Security Systems Exercise 5: Calculate Media Key Record

100 likes | 172 Vues

Understand media key record calculations based on device decryption requirements, exploring different scenarios and key requirements in network and data security systems exercises in Bochum, Germany.

Security Systems Exercise 5: Calculate Media Key Record

E N D

Presentation Transcript

Systemsicherheit IÜbung 5 André Adelsbach Chair for Network- and Data-Security Horst Görtz Institute Bochum, Germany

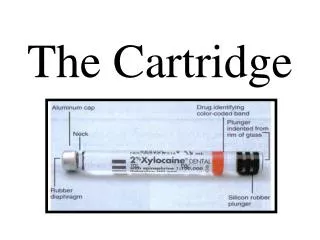

Aufgabe 1 K1,3 D1 K1,2 D3 K1,1 D2 K3,3 K1,3 K3,2 Calculate Media Key Record K3,1 K2,2 K2,3 K2,1 K1,2 Column: 1 K1,1 K1,1{0x00000000} K1,2{MK} K1,3{0x00000000} a) Wie viele CMKR/CCMKR werden benötigti) wenn Geräte einer Ebene entschlüsseln können sollen ? Ein CMKR der entsprechenden Spalte genügt ! Systemsicherheit I, Übung 05

Aufgabe 1 K1,3 K2,2 D1 K1,2 D3 K1,1 D2 K3,3 K3,2 CMKR CCMKR K3,1 K2,2 K2,3 K2,1 K1,2 SK1{Column: 2} Column: 1 SK1{K2,1{0x00…}} K1,1{0x00000000} SK1{K2,2{MK}} K1,2{SK1} SK1{K2,3{0x00…}} K1,3{0x00000000} a) Wie viele CMKR/CCMKR werden benötigtii) wenn Geräte einer Geraden entschlüsseln können sollen ? Ein CMKR und ein CCMKR der entsprechenden Spalten genügen ! Systemsicherheit I, Übung 05

Aufgabe 1 CCMKR K1,3 SK1{Column: 2} K2,2 D1 SK1{K2,1{0x00…}} K1,2 D3 SK1{K2,2{SK2}} SK1{K2,3{0x00…}} K1,1 D2 K3,3 K3,2 CCMKR CMKR K3,1 K2,2 K2,3 K2,1 K1,2 K3,1 SK2{Column: 3} Column: 1 K1,1{0x00000000} SK2{K3,1{MK}} SK2{K3,2{0x00…}} K1,2{SK1} SK2{K3,3{0x00…}} K1,3{0x00000000} a) Wie viele CMKR/CCMKR werden benötigtiii) wenn ein einzelnes Gerät (=Punkt) entschlüsseln können soll ? Ein CMKR und zwei CCMKR der entsprechenden Spalten genügen ! Systemsicherheit I, Übung 05

Aufgabe 1 K1,3 K2,1 K2,2 D1 K1,2 D3 K1,1 D2 K3,3 K3,2 CMKR CCMKR K3,1 K2,2 K2,3 K2,1 K1,2 Column: 1 SK1{Column: 2} K1,1{0x00000000} SK1{K2,1{0x00…}} K1,2{SK1} SK1{K2,2{MK}} SK1{K2,3{0x00…}} K1,3{0x00000000} b) Wie viele CMKR/CCMKR werden benötigtwenn Geräte auf 2 parallelen Geraden entschlüsseln können sollen ? SK1{K2,1{MK}} Ein CMKR und ein CCMKR der entsprechenden Spalten genügen ! Systemsicherheit I, Übung 05

Aufgabe 2 6 • Geg.: CPPM-Schlüsseltabelle mit 3 Spalten und 4 Zeilen 3*4 = 12 Schlüssel 43 = 64 mögliche Schlüsselkombinationen (Geräte) • Entsprechender Complete Subtree Baum benötigt n=64 Blätter! Höhe = log2(n) = 6 Anz. aller Schlüssel = Anzahl Knoten = 127 Jedes einzelne Gerät speichert log2(n) + 1 = 7 Schlüssel (Pfad von der Wurzel zu seinem Blatt Systemsicherheit I, Übung 05

Aufgabe 2 b) Vergleich CPPM vs. Complete Subtree 6 Systemsicherheit I, Übung 05

Aufgabe 3 • Complete Subtree mit asymmetrischer Kryptographie • Broadcast Center (BC) benötigt gesamtessymmetrisches Schlüsselmaterial • Problem, fallsviele Parteien Schlüsseltexte generieren, diese aber nicht vertraut sind • Beispiel: BC kann/möchte nicht alles selbst verschlüsseln(Bsp.: Astra = BC; Pay-TV Sender generieren Schlüsseltexte) BC kann Sendern aber auch keine symmetrischen Schlüssel geben Systemsicherheit I, Übung 05

Aufgabe 3 (sk1, pk1) (sk2, pk2) (sk3,pk3) • Complete Subtree mit asymmetrischer Kryptographie • Lösung: Broadcast Center (BC) generiert Schlüsselpaare (sk, pk) • Empfängergeräte erhalten sk auf Pfad von Wurzel zu Blatt • Sender erhalten alle öffentlichen Schlüssel pk • Probleme bei Subset-Difference (nur zur Information!): • Schlüssel werden durch Hashing aus Labels berechnet aufwändiger (Hashing liefert PRNs für Schlüsselerzeugung) • Anzahl der public-keys ist linear in Anzahl der Subsets kurze Repräsentation mittels Hierarchical Identity-based Encryption Systemsicherheit I, Übung 05

Aufgabe 3 b) Complete Subtree mit m-ären Bäumen (Bsp: n=16) m = 4 + Schlüsselanzahl: 21 - Schlüsselanzahl: 31 + Schlüssel pro Gerät: logm(n)=3 - Schlüssel pro Gerät: log2(n)=5 + Revocation:Headerlänge (worst-case): Maximum für r = n/2 Header enthält r = 16/2 = 8 Kryptogramme des Session Keys - Revocation:Headerlänge (worst-case):Maximum für r = n/m Header enthält (n/m)*(m-1) = 12 Kryptogramme des Session Keys Systemsicherheit I, Übung 05