IPsec

IPsec. Leandro Alonso Xastre Thiago T. C. de Felipo. Origem do IPsec. O IPsec surgiu com o desejo de fornecer segurança no nível de IP. Aumento do uso de protocolo da internet em grandes redes de empresas; Democratização de internet; Facilidade de ataques. Origem do IPsec.

IPsec

E N D

Presentation Transcript

IPsec Leandro Alonso Xastre Thiago T. C. de Felipo

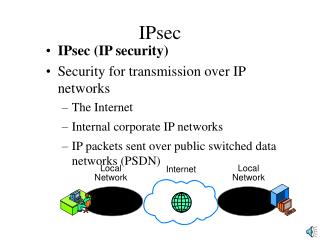

Origem do IPsec • O IPsec surgiu com o desejo de fornecer segurança no nível de IP. • Aumento do uso de protocolo da internet em grandes redes de empresas; • Democratização de internet; • Facilidade de ataques.

Origem do IPsec • IPsec = IP Security Protocol • Padrão desenvolvido pela IETF desde 1992; • Primeira versão lançada em 1995; • Versão melhorada, com administração dinâmica dos parâmetros de segurança(IKE), em 1998; • Até hoje ainda é trabalhado na IETF.

Problema do IP • Problemas do IP • Monitoramento de pacotes não autorizadas; • Exploração de aplicações cuja autenticação é feita baseada no endereço IP, através do IP spoofing.

IPsec • Proposta: • Implementar segurança no próprio nível IP. • Não mais: • Segurança na camada aplicação; • Segurança na camada de serviços;

Objetivo • Previnir espionagem dos pacotes que trafegam; • Impedir acesso ilícito aos dados.

Solução com IPsec • Confidencialidade dos dados; • Autenticidade dos dados trafegados; • Alta segurança quando usado com algoritmos fortes; • Não substitui as soluções já existentes de segurança, mas adiciona funcionalidades.

Como Funciona • Opera na camada de rede; • Processa todos os datagramas IP; • Protege todas as aplicações de modo transparente; • Pode ser implementado em qualquer ponto da rede (hospedeiros, servidores, roteadores).

Como Funciona • Pode-se criar políticas para cada datagrama específico; • Obrigatório no IPv6 e opcional no IPv4; • IKE – Internet Key Exchange • Protocolo padrão de administração de chaves para o IPsec. • Negociação de parâmetros; • Troca de chaves; • Autenticidade dos pontos.

Como Funciona • Criação de uma ligação lógica para troca de datagramas (SA – Security Agreement) • Autenticação e proteção da identidade dos hospedeiros; • Negociação da política a ser usada pelo SA; • Troca autenticada das chaves secretas.

SA – Security Agreement • Um dos mais importantes conceitos no IPsec é chamado Security Agreement (Acordo de Segurança). Definido no RFC 1825; • Canal lógico entre origem e destino; • SAs são uma combinação do SPI fornecido e do endereço de destino; • SAs são unidirecionais. Para uma conexão são necessárias no mínimo duas SAs.

Security Parameter Index - SPI • Um servidor pode ter ao mesmo tempo várias associações de segurança diferentes (SA), pois pode manter comunicações seguras com vários usuários ao mesmo tempo. IPsec –SPI1 SA1 SPI1 SA1 SPI1 IPsec –SPI2 SA2 SPI1 SA2 SPI2 SA3 SPI3

Utilização do IPSec com SA’s SA SA Rede Confiável Rede não Confiável Rede Confiável Gateway Seguro Gateway Seguro SA SA Rede não Confiável Rede Confiável Host Gateway Seguro SA SA Rede não Confiável Host Host

Combinação de SA’s Acordo de Segurança 1 Acordo de Segurança 2 Rede não Confiável Rede não Confiável Acordo de Segurança 2 Acordo de Segurança 1 Rede não Confiável Rede não Confiável

IPSec na Transmissão IP Regras IPsec IP IPsec Discard Bypass Negociar IPsec • gerar assinaturas digitais • criptografar os dados IPsec ESP IP X IPsec AH Enlace

IPSec na Recepção IP Regras IPsec X X IP IP • verifica assinaturas • decriptografa Discard Negociar IPsec Bypass IPsec IPsec AH IP IPsec ESP Enlace

Proteção dos Dados • Pacotes protegidos individualmente: • Compressão; • Encriptação; • Autenticação. • Modos de proteção: • Túnel: • Encapsulamento em um novo datagrama IP; • Mais usado. • Transporte: • Protege apenas os dados, sem um novo cabeçalho; • Usado apenas em IPsec fim a fim.

Protocolos • AH – Authentication Header (Protocolo de autenticação de cabeçalho); • ESP – Encapsulation Security Payload (Protocolo de Segurança Encapsulamento da Carga útil); • Ambos fazem o acordo de segurança (SA)

AH - Autenticação de Cabeçalho • Oferece: • Autenticação da fonte; • Integridade de dados. • Não oferece: • Sigilo. • Adiciona um campo ao datagrama IP; • Tipo do Protocolo = 51 no cabeçalho IP; • RFC 2402.

AH - Autenticação de Cabeçalho • Cabeçalho AH no datagrama IP.

Cabeçalho do AH • Next Header: • Código do protocolo encapsulado pelo IPsec, de acordo com os códigos definidos pela IANA – Internet Assigned Numbers Authority (UDP=17, TCP=6, etc ...) • Length: • comprimento do cabeçalho em múltiplos de 32. • Security Parameter Index: • identificador de 32 bits, com a SA compartilhada pelo transmissor e pelo receptor. • Authentication Data: • Código de verificação de integridade (ICV) de tamanho variável, depende do protocolo utilizado.

Cabeçalho do AH • Sequence Number: • Numero incremental, que começa a contagem quando o SA é criada. • Permite que apenas 232-1 pacotes sejam transmitidos na mesma SA. Após esse número, uma nova SA deve ser criada. negociam SA e definem SPI SPI=y trans. SPI=x recep. SPI=x trans. SPI=y recep. SPI=x e SN=1 Host B Host A SPI=x e SN=2 SPI=y e SN=1 ...

AH - Autenticação de Cabeçalho • Datagrama: • Modo de transporte: • Modo Túnel:

ESP – Protocolo de Segurança de Encapsulamento de Carga Útil • Oferece: • Autenticação da fonte; • Integridade de dados. • Sigilo. • Mais complexo, portanto exige mais processamento; • Tipo do Protocolo = 50 no cabeçalho IP; • RFC 2406.

ESP – Protocolo de Segurança de Encapsulamento de Carga Útil • ESP no datagrama IP. HEADER TRAILLER AUTH

Campos ESP • Header: • SPI e Sequence Number: Mesmas funções do AH • O algoritmo de criptografia pode ser qualquer, mas o DES Cipher-Block Chaining é o default. • Trailler: • Torna os dados múltiplos de um número inteiro, conforme requerido pelo algoritmo de criptografia. • O trailler também é criptografado. • Auth: • ICV (Integrity Check Value) calculado de forma idêntica ao cabeçalho AH. Este campo é opcional.

ESP – Protocolo de Segurança de Encapsulamento de Carga Útil • Datagrama: • Modo de transporte: • Modo Túnel:

Conclusão • Vantagens: • Sistema completo que pode fornecer vários serviços de segurança; • Fornece segurança transparente para as aplicações; • Bom nível de segurança; • Padrão ->Deve garantir interoperabilidade entre máquinas de diferentes fabricantes.

Conclusão • Limitações: • Complexo e ainda não maduro; • Incompatível com NAT; • Nem todas as características da especificação foram implementadas; • Não há Sistema de Gerenciamento Dinâmico das políticas de segurança.

Referências Bibliográficas KUROSE, J. F. ; ROSS, K. W.; Redes de Computadores e a Internet. Pearson Education, 2003. TANENBAUM, A. S. , Redes de Computadores, Editora Campus, 2003. http://www.javvin.com/protocolESP.html; http://www.cert-rs.tche.br/docs_html/ipsec.html; http://www.rnp.br/newsgen/9907/ipsec3.html; http://www.ietf.org/rfc/rfc2402.txt; http://www.ietf.org/rfc/rfc2406.txt