PKI (Public Key Infrastruktur)

790 likes | 1.15k Vues

PKI (Public Key Infrastruktur). Stefan Conrad Thilo Mende Christian Weitendorf. Teil 1 - Die Einführung. Warum das Ganze? Elementare Begriffsklärung. Was wollen wir ?. Blahblubb Unterschrift. Blahblubb jk23xgrk40b. entspricht. Papierdokument. Elektronisches Dokument.

PKI (Public Key Infrastruktur)

E N D

Presentation Transcript

PKI (Public Key Infrastruktur) Stefan Conrad Thilo Mende Christian Weitendorf

Teil 1 - Die Einführung Warum das Ganze? Elementare Begriffsklärung

Was wollen wir ? Blahblubb Unterschrift Blahblubb jk23xgrk40b entspricht Papierdokument Elektronisches Dokument

Sicherheit im Datenverkehr • Sicherheit im Datenverkehr bedeutet • Urheberschaft / Integrität empfangener und • gesendeter Dokumente sicherstellen • Vertraulichkeit der Inhalte sicherstellen • Beide Anforderungen sind unabhängig und können • getrennt angewendet werden.

Papierdokument • Setzt sich aus Inhalt und beglaubigter Unterschrift • zusammen. • Die Unterschrift soll bestätigen: • Urheberschaft des Dokumentes • Integrität des Dokumentes • Die Vertraulichkeit wird im Normalfall durch die Art • Der Versendung definiert.

Elektronisches Dokument • Besteht hauptsächlich aus seinem Inhalt. • Zur Sicherstellung der Urheberschaft und der Integrität • Sind weitere Mechanismen erfoderlich • digitale Signatur • Vertraulichkeit wird erlangt durch • Verschlüsselung vor der Übertragung oder • Übertragung auf vertraulichem Kanal

Begriff: digitale Signatur • Eindeutige Zuordnung eines Dokumentes zu einem • bestimmten Benutzer • Garantiert Integrität des Dokumentes • Ähnliches Verfahren wie asymmetrische • Verschlüsselung (Private- und Public-Key) • Garantiert Authentizität des signierten Dokumentes

Lücken des Beispiels • Woher hat Bob den public-Key von Alice? • Kann Bob sicher sein, dass der public-Key wirklich • zu Alice gehört? • Public-Key Verteilung muss gewisse Anforder- • ungen erfüllen

Anforderung an Verteilung • Authentizität des Public Keys muss sichergestellt • sein • Verifizierbar durch Empfänger • z.B. PGP-Verifizierung durch Benutzer anhand • eines Fingerprints

Begriff: Zertifikat • Bindung zwischen Benutzer und einem Schlüssel • (Elektronische Beglaubigung) • Schlüssel A gehört Benutzer B, • keine Aussage über Vertrauenswürdigkeit von B • Aber WER zertifiziert WEN ???? ...

Möglichkeiten der Verteilung • Persönlicher Kontakt • schlecht skalierbar auf große • Benutzergrupen • Sicherer Kanal (Standleitung, ...) • nicht immer verfügbar • Vertrauenswürdiger Dritter • am praktikabelsten „Zertifikate von Benutzern“

Zertifikate von Benutzern (1) • Gegenseitige Zertifizierung von Benutzern (z.B. PGP) • Auf Key-Signing-Parties werden Informationen (Finger- • prints) ausgetauscht / Identitäten überprüft • Unpraktikabel bei verstreuten Benutzergruppen • Keine festen Vertrauenspfade • (Wem muss ich vertrauen ?)

Zertifikate von Benutzern (2) • Qualität der Zertifikate unklar, da nicht alle Benutzer • bekannt / unterschiedliche Zertifizierungsregeln • Gültigkeit eines Zertifikates gegeben? (PGP) • Widerruf von Schlüsseln / Zertifikaten problematisch • Keine festen Regeln für die Verteilung der Zertifikate

Zertifikate von Instanzen (1) • Übergeordnete Zertifizierungsinstanzen • Verteilung von Zertifikaten über unsicheren Kanal • möglich (Signatur um Public-Key) • Prinzipiell vertrauen müssen der Zertifizierungsinstanz • nur die Benutzer, nicht der Zertifikatsnehmer • Feste Vertrauenspfade • Meist allgemein anerkanntes Zertifikatsformat (X.509)

Zertifikate von Instanzen (2) • Zertifizierungsinstanzen zertifiziert von • „Policy Certification Authorities“ • PCA legen Zertifizierungsrichtlinien (Policy) fest, die Vorgaben enthalten zur Überprüfung der Identität • Policy ist öffentlich, überprüfbar für jeden Benutzer

Signatur „die Zweite“ (2) Instanz

Signatur „die Zweite“ (4) Instanz

Widerruf von Zertifikaten (1) • Z.B. Zertifizierungsschlüssel einer CA bei unkorrekter • Identitätsprüfung • Nur Zertifizierer kann ein Zertifikat widerrufen • Verteilung widerrufener Zertifikate über „Certificate • Revocation List“ • Über unsichere Kannäle möglich, da von CA genau • wie Zertifikate digital signiert

Widerruf von Zertifikaten (2) • Aktualität der CRL muss sichergestellt sein • Einführung des „Online Revocation Checking“

Teil 2 - Die Vertiefung Zertifizierungsinstanzen & Infrastrukturen

Merkmale einer Zertifizierungsinstanz • Operiert nach festgelegten öffentlichen Regeln (Policy) • Verpflichtet Policy einzuhalten ( u.a. gesetzlich) • Vertrauenswürdigkeit wichtigstes Kapital • Garantiert Richtigkeit der ausgestellten Zertifikate

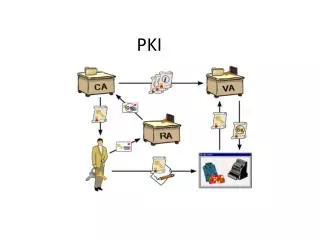

Dienstleistungen einer „Certification Authority“ (CA) • Identitätsprüfung (Registrierung) • Zertifizierung • Bereitstellung und Verteilung von Zertifikaten • Sperrmanagement für zurückgerufene und abgelaufene Zertifikate • Ggf. Verlängerung abgelaufener Zertifikate (Rezertifizierung)

Registrierung & Zertifizierung • Registrierung : • Überprüfung der CA angegebenen Daten • Minimal: proof of possession • Kann von CA ausgelagert sein • Überprüfung vor Antragstellung • Überprüfung im Auftrag der CA • Zertifizierung : • Verschlüsselung mit privatem Schlüssel

Veröffentlichung der Zertifikate und CRL´s • Durch CA selbst oder dritte i.a. der CA • Verzeichnisdienste • E-mail / Post-Abonnement • Online Abfrage (OCSP) • Bei Verteilung durch Dritte : • Schwerpunkt kann auf Performance statt Sicherheit gelegt werden • Vertrauen ausschließlich durch Signatur der CA

Trustcenter • Alle Dienstleistungen einer CA • Weitergehende Dienste werden angeboten: • Erzeugung eines Schlüsselpaares • Sichere Verwahrung des privaten Schlüssel des Users • Archivierung abgelaufener Schlüssel • Benötigt deutlich mehr Vertrauen vom User als reine CA

Problem der Skalierbarkeit • Persönliche Identifikation bei Registrierung notwendig -> nähe zum Nutzer vs. • Sicherungsmaßnahmen für CA sehr aufwendig -> zentrale Zertifizierung • Lösung : Infrastrukturen aufbauen

Einzelne CA (1) • Zertifikate werden nur an User vergeben • User akzeptieren nur Zertifikate und CRL von der eigenen CA akzeptiert

Einzelne CA (2) • Vorteile: • Einfachheit (keine Vertrauenspfade, direkte Verifizierung) • Nachteile: • Nur für kleine User-Gruppen geeignet • Single Point of Failure

Basic Trust Lists (1) • Einfachste Erweiterung der „Einzelnen CA“ • Keine Vertrauensverhältnisse zwischen CA´s • User hat Trust List mit CA´s dessen Zertifikaten er vertraut

Basic Trust Lists (2) • Vorteile: • Keine Vertrauenspfade, nur einfache Zertifikate • Erweiterbarkeit durch Erweiterung der TrustList • Nachteile: • Erweiterung der Trustlist sollte genau überlegt sein • Problem bei Kompromittierung einer CA

Zertifizierungshierarchien (1) • Alle User vertrauen der Root CA • Alle CA´s (bis auf Root-CA) haben genau eine übergeordnete CA • CA verteilt Zertifikate an untergeordnete CA oder direkt an User

Zertifizierungshierarchien (2) • Vorteile : • Vertrauenspfade sind einfach zu konstruieren, • Einfache Wiedereinbindung ausgefallener CAs • Nachteile : • Bei Kompromittierung der Root CA Totalausfall der Infrastruktur

Vertrauensnetz (1) • Auch „Web of Trust“ genannt • CA sind direkt miteinander verbunden (peer-to-peer) • CA zertifizieren sich gegenseitig • Jeder User vertraut zumindest seiner CA

Vertrauensnetz (2) • Vorteile: • Neue CA´s können leicht aufgenommen werden • Robust gegen Ausfall und Kompromittierung • Nachteile: • Aufwendige Vertrauenspfad-Bildung

Hybrid PKI Architekturen • Bisherige PKI: • PKI für ein Unternehmen oder eine Nutzergruppe • Hybrid Architekturen: • Verbinden PKI-Strukturen untereinander

Extended Trust List • Erweiterung der Trust List auf Vertrauenpfade länger als 1 • Pro PKI muß nur noch ein Point of Trust gesetzt werden • Erhält sowohl Vor- als auch Nachteile der Trust List • Komplexe Vertrauenpfad-Bildung

Cross-Zertifizierung • Peer-to-peer Verbindung zwischen jeweils einer CA der PKI • Jeder User hat genau einen Trust Point

Cross-Zertifizierung • Nicht der User, sondern Administrator entscheidet, ob andere PKI vertrauenswürdig ist • Pfadbildung komplex • Nur für kleine Anzahl an PKI geeignet

Bridge CA • Bridge CA vergibt Zertifikate an CA´s – nicht an einzelne User • Bridge ist nicht Trust Point sondern immer nur Zwischenstation bei Pfadbildung

Bridge CA • Pfadbildung einfacher als bei Cross-Zertifizierung • Auch für größere Anzahl an PKI noch überschaubar

Teil 3 - Die Ausführung Zertifikate Praktische Beispiele

X.509-Zertifikate (2) • Das Standart-Format für Zertifikate • CCITT Empfehlung zur Authentifizierung in X.500 Verzeichnissen (1988) • Codiert in ASN.1/DER • Heutzutage fast nur noch X.509v3, mit dieser Version wurden Erweiterungen eingeführt • In RFC 2459 werden von der IETF für den Einsatz im internet benötigte Erweiterungen definiert • Jede Erweiterung kann als kritisch markiert werden

ASN.1-Types • Object identifiers (OIDs):eindeutige Objekte • RSA: 1.2.840.113549.1.1.1 • Directory String: zur Speicherung von Text • PrintableString • TeletextString • BMPString • UTF8/UniversalString • Distinguished Names: hierarchischen Namensräume • X.500

Tamper-Evident Envelope • SignatureAlgorithm • ASN.1 OID des Algorithmus • SignatureValue • Berechnete Signatur des ASN.1/DER codierten Zertifikates • wird als bit-string gespeichert