WS 2003 Active Directory

1.03k likes | 1.27k Vues

WS 2003 Active Directory. Présentation générale. Active Directory. Un annuaire… Pour quoi faire ? Les plus d’AD Représentation logique d’AD Topologie AD et le DNS Et physiquement ?. Un annuaire… Pour quoi faire ?. Sans annuaire:

WS 2003 Active Directory

E N D

Presentation Transcript

WS 2003 Active Directory Présentation générale Active Directory S. Mouget - IUT Lannion LP GSR

Active Directory • Un annuaire… Pour quoi faire ? • Les plus d’AD • Représentation logique d’AD • Topologie • AD et le DNS • Et physiquement ? Active Directory S. Mouget - IUT Lannion LP GSR

Un annuaire… Pour quoi faire ? • Sans annuaire: On peut rapidement se retrouver avec autant de bases de données que de services Active Directory S. Mouget - IUT Lannion LP GSR

Un annuaire… Pour quoi faire ? • Si on utilise un annuaire: L’administration est simplifiée Active Directory S. Mouget - IUT Lannion LP GSR

Un annuaire… Pour quoi faire ? • Active directory est un annuaire LDAP , les accès à l’annuaire sont donc des requêtes LDAP • L’administration se fait • à l’aide d’interfaces graphiques (MMC sites et services, utilisateurs….ADSI edit) • ou d’une API : ADSI (Active directory service interface) Active Directory S. Mouget - IUT Lannion LP GSR

Les plus d’AD • Des mécanismes de réplication Réplication entre les contrôleurs made in Microsoft • Un annuaire « fourre-tout » Le schéma est extensible, l’admin peut créer de nouveaux objets (nouvelles classes) et de nouveaux attributs • La sécurité Sécurité granulaire: des ACLs sur chaque conteneur et chaque objet Active Directory S. Mouget - IUT Lannion LP GSR

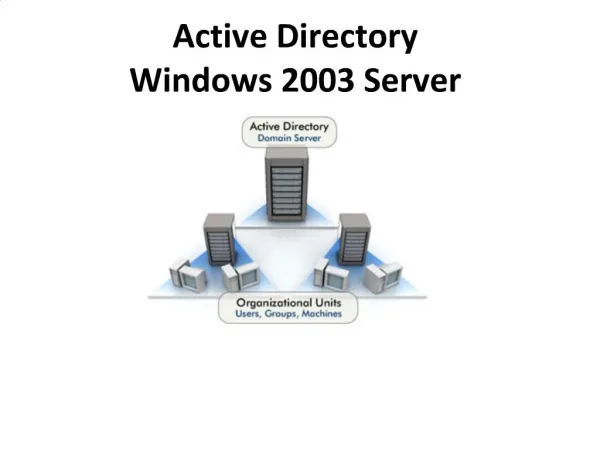

Représentation logique d’AD • La forêt • L’arborescence • Les domaines • Les OUs • Les objets • Les approbations Active Directory S. Mouget - IUT Lannion LP GSR

Représentation logique d’AD La forêt lmf.com Domaines lmf.com smbek.com Approbations rp.lmf.com asie.smbek.com Unités d’organisation asie.lmf.com Active Directory S. Mouget - IUT Lannion LP GSR

La forêt AD • C’est la plus grosse structure logique d’AD: Un ensemble d’arborescences de domaine reliées entre elles par des approbations transitives et bidirectionnelles Active Directory S. Mouget - IUT Lannion LP GSR

La forêt AD • Tous les domaines de la forêt partagent le même schéma AD, la même configuration et un catalogue global Active Directory S. Mouget - IUT Lannion LP GSR

La forêt AD • La forêt est crée lors de la première installation d’active directory sur un serveur • Ensuite: • soit on joint un domaine existant. • soit on créer un domaine enfant ,une nouvelle racine (nouvelle arborescence) ou alors, une nouvelle forêt • 3 Niveaux fonctionnels: • Windows 2000 (NT, Win 2K, WS2003) (par défaut) • WS 2003 Version préliminaire (NT & WS 2003) • WS 2003 (WS 2003) (approb de forêts, Objets Schéma défunts…) Active Directory S. Mouget - IUT Lannion LP GSR

La forêt AD • Le premier domaine de la forêt est le « domaine racine » • C’est dans le domaine racine que se trouve le contrôleur de schéma et le maitre d’attribution des noms de domaine Active Directory S. Mouget - IUT Lannion LP GSR

L’arborescence • C’est un ensemble de domaines contigus Arborescence 1 Domaine racine Arborescence 2 lmf.com smbek.com us.lmf.com bresil.smbek.com sf.us.lmf.com asie.smbek.com ny.us.lmf.com Active Directory S. Mouget - IUT Lannion LP GSR

Les domaines • « Zone de sécurité » stratégies de domaine • « Zone de réplication » Réplication auto de toutes les mise a jour d’AD • « zone administrative » Les membres du groupe admins du domaine peuvent entièrement gérer le domaine • Les domaines sont nommés avec le DNS Active Directory S. Mouget - IUT Lannion LP GSR

Les domaines • 3 rôles unique au niveau du domaine: • Le Maitre d’infrastructure (pour les reférences aux objets externes au domaine) • Le Maitres des ID relatifs, distribue les RID par paquets de 100 aux contrôleurs du domaine • L’émulateur de PDC NT Active Directory S. Mouget - IUT Lannion LP GSR

Les domaines • 4 niveaux fonctionnels: • W2K Mixte Imbrication des groupe partielle (globaux dans Locaux de dom)… • W2K Natif Groupes universels… • WS2003 Version Préliminaire réplication plus efficace… • WS2003 Renommages des contrôleurs et des domaines… Active Directory S. Mouget - IUT Lannion LP GSR

Les OUs • C’est un conteneur d’objets Utilisé pour effectuer des délégations et appliquer des stratégies de sécurités Active Directory S. Mouget - IUT Lannion LP GSR

Les objets • Peuvent êtres contenus dans un domaine ou une OU : Utilisateurs, groupes, ordinateurs, partages, imprimantes et OUs Active Directory S. Mouget - IUT Lannion LP GSR

Les approbations • Canaux sécurisés entre les domaines ou les forêts Active Directory S. Mouget - IUT Lannion LP GSR

Topologie • C’est la représentation physique du réseau: Des Sites de sous réseaux reliés par des WAN lentes, cela permet de contrôler les ouvertures de sessions et les réplications de AD Les sites sont interconnectables entres eux. On peut avoir un domaine sur plusieurs sites et ou plusieurs domaines sur un site Active Directory S. Mouget - IUT Lannion LP GSR

AD et le DNS • Indispensable au fonctionnement d’AD • Nommage des domaines • Localisation des contrôleurs • Enregistrement srv • 3 approches • 1 seul nom (DNS ext et int) • 2 noms (avec redirecteur) • sous domaine(pour s’adapter à l’existant) Dans tous les cas, pour que AD fonctionne, il faut un DNS avec SRV, DynamicDNS… et les 4 sous domaines particuliers à ad (_msdcs. ;_sites. ;_tcp. ;_udp.) • Le DNS peut être intégré à AD Soit les zone en fichier texte, ou dans l’annuaire (réplication auto, seul les changements sont répliqués, tous les DNS sont maitres(sécurité du service) Active Directory S. Mouget - IUT Lannion LP GSR

Et physiquement ? • Un fichier: NTDIS.DIT (NT Directory Services. Directory Information Tree) • De trois à quatre partitions (Ou contexte de nommage ou Magasin de données) • Domaine : zones DNS, groupes, utilisateurs, ordinateurs. La même sur tous les DC • Configuration : topologie (sites et lien) info de réplications, arborescence. La même pour toute la forêt (!maitre d’attribution des noms de domaine ) localisation des catalogues globaux • Schéma : contient les objets class et attributs. La même pour toute la forêt ( ! contrôleur de schéma ) • Applications : pas par défaut, sert à répliquer des données pour d’autres applications (on peut contrôler où et quand) Active Directory S. Mouget - IUT Lannion LP GSR

Et physiquement ? • Le schéma est extensible: Création de nouvelles classes ou de nouveaux attributs.On ne peut pas les supprimer. Juste désactiver ou modifier. • 10 millions d’objets peuvent êtres contenus dans AD. Active Directory S. Mouget - IUT Lannion LP GSR

Et physiquement ? • Le dossier Sysvol Contient: • Les ADM Template des GPO (les gpt) • Le répertoire netlogon • Les scripts d’ouverture et fermeture de session, d’allumage et d’extinction. Est répliqué sur tout les DCs Active Directory S. Mouget - IUT Lannion LP GSR

Fin de la première partie Active Directory S. Mouget - IUT Lannion LP GSR

Les Approbations • On a vu : C’est des canaux sécurisés entre les domaines ,les arbres ou les forêts. • Par défaut, au sein d’une forêt, toutes les approbation sont transitives et bidirectionnelles. Active Directory S. Mouget - IUT Lannion LP GSR

Les Approbations • Il existe trois types d’approbations transitives dans une forêt : • Les approbations de racines d’arbres, crées automatiquement au moment de l’ajout d’un arbre dans la forêt • Les approbations parent-enfant, crées automatiquement au moment de l’ajout d’un domaine à un arbre existant Active Directory S. Mouget - IUT Lannion LP GSR

Les Approbations • Les approbations de raccourci, pour créer un raccourci entre deux domaines. Cela permet de raccourcir la durée et de réduire le trafic du processus d’authentification Active Directory S. Mouget - IUT Lannion LP GSR

Les Approbations Racine d’arbre lmf.com Parent-enfant smbek.com Raccourci asie.lmf.com asie.smbek.com Active Directory S. Mouget - IUT Lannion LP GSR

Les Approbations • Les approbations externes : Ce sont des approbations unidirectionnelles, non transitives. On les créer entre deux domaines (nt, 2000 ou 2003) Domaine approuvé Domaine approuvant Active Directory S. Mouget - IUT Lannion LP GSR

Les Approbations • Les approbations de forêt : Uniquement entre deux forêts 2003 Elles sont transitives et bidirectionnelles • Attention, si une Forêt A approuve une Forêt B, que la forêt B approuve une forêt C, la forêt A n’approuvera pas la forêt C sans créer une approbation entre A et C Active Directory S. Mouget - IUT Lannion LP GSR

L’authentification • 5 protocoles disponibles dont Kerberos (Win 2k et 2003) et NTLM (nt) Active Directory S. Mouget - IUT Lannion LP GSR

Mécanisme d’ouverture de session dans un même domaine Coté client: 1 L’utilisateur appuie sur Ctrl+Alt+Suppr 2 Winlogon reconnaît la SAS (secure attention sequence) et appel le GINA (graphical identification and authentication) pour ouvrir la session Active Directory S. Mouget - IUT Lannion LP GSR

Mécanisme d’ouverture de session dans un même domaine 3 Gina collecte les infos utilisateur, et les transmet au LSA (Local Security Authority)4 Le LSA démarre une session Kerberos5 Kerberos contacte un KDC (Key Distribution Center)sur un contrôleur de domaine Active Directory S. Mouget - IUT Lannion LP GSR

Mécanisme d’ouverture de session dans un même domaine Coté serveur Le KDC vérifie les données utilisateurs au LSA du serveur qui valide ou non l’utilisateur Si il y a validation, un TGT puis un jeton sont crées. Active Directory S. Mouget - IUT Lannion LP GSR

Mécanisme d’ouverture de session dans un même domaine Coté client Si l’utilisateur est valide, GINA lance le shell utilisateur Sinon, il redemande à nouveau les identifiants Active Directory S. Mouget - IUT Lannion LP GSR

Mécanisme d’ouverture de session Dans un autre domaine - Soit on fait partit du groupe utilisateurs universel. Le KDC du Contrôleur de domaine contactera le KDC d’un catalogue global pour vérifier l’appartenance (sauf si la liste des membres du groupe est mise en cache) - Sinon, la session sera ouverte « dans » le domaine de l’utilisateur: les KDC se contactent les uns les autres Active Directory S. Mouget - IUT Lannion LP GSR

Fin de la deuxième partie Active Directory S. Mouget - IUT Lannion LP GSR

Sites AD et réplication • Les ouvertures de sessions sont lentes • Le lien ADSL entre le siège et le bureau de bordeaux est saturé • Votre routeur ne suit plus… Il va falloir revoir l’organisation de votre réseau et ou planifier les réplications d’AD Active Directory S. Mouget - IUT Lannion LP GSR

Sites AD et réplication • Il faut etablir la topologie d’AD, pour cela nous avons besoin: • De connaître le réseau • De déterminer l’emplacement des contrôleurs de domaines • De créer des sites • De créer des liens entre ces sites • De créer des ponts entre ces liens Active Directory S. Mouget - IUT Lannion LP GSR

Connaître le réseau • Etablir une carte géographique de la forêt • Etablir des connexions entre ces lieux et donner leur bande passante (et leur disponibilité) • Lister les sous réseaux • Lister les domaines de chaque lieux et le nombre d’utilisateurs. Active Directory S. Mouget - IUT Lannion LP GSR

déterminer l’emplacement des contrôleurs de domaines • Le serveur racine en position centrale • Les serveurs « régionaux », on place un serveur sur un site si: • On veut authentifier 24h/24, 7j/7 et que la liaison n’est pas disponible à 100% • L’ouverture de session et trop lente (Il y a plus de 100 utilisateurs) • On est pas regardant sur la sécurité et qu’il y a quelqu’un sur place pour administrer (ou on peut l’administrer à distance) Active Directory S. Mouget - IUT Lannion LP GSR

déterminer l’emplacement des contrôleurs de domaines • On place un Catalogue global si: • Une application le nécessite • Il y a plus de 100 utilisateurs • Il y a beaucoup d’utilisateurs itinérants Active Directory S. Mouget - IUT Lannion LP GSR

Mécanismes de la réplication Les opération sur les objets de l’annuaire peuvent être faites sur n’importe quel contrôleur de la foret. Pour se faire, il faut mettre à jour et vérifier régulièrement la cohérence des données de l’annuaire. Cette opération s’appelle la réplication, et c’est le KCC (Knowledge Consistency Checker) qui s’en charge Active Directory S. Mouget - IUT Lannion LP GSR

Mécanismes de la réplication Après modification de l’annuaire (modification de l’attribut d’un objet, suppression d’un objet..) Le DC sur lequel a eu lieu la modif. va notifier les autres DC (au bout de 5mn). Ces derniers contacteront le serveur pour connaître les modification à apporter à leur copie de l’annuaire. De toutes façons, un contrôle de cohérence de l’annuaire est lancé toutes les heures. Active Directory S. Mouget - IUT Lannion LP GSR

Mécanismes de la réplication Pour éviter les conflits, à tout objet sont attachés des meta-données: • Update Sequence Number (USN) propre a chaque contrôleur, incrémenté a chaque mise a jour de l’objet • Un ticket de modif. Dans lequel on trouve: • Un numéro de version (Property Version Number) • Un ticket d’horodatage • Le GUID du contrôleur où a eu lieu la modif Active Directory S. Mouget - IUT Lannion LP GSR

Mécanismes de la réplication Les conflits: • Un attribut a été modifié a deux endroits différents dans l’intervalle des 5 mn… Celui avec le PVN le plus haut, ou a défaut le ticket d’horodatage le plus récent sera conservé. • Vous avez supprimé une OU (ou un autre conteneur) et quelqu’un à placé une imprimante (ou un autre objet) dans cette ou… L’imprimante sera rangée dan LostAndFound • Un objet a été créé avec le même non dans deux endroits différents… le plus vieux est renommé, à vous de faire votre choix. Active Directory S. Mouget - IUT Lannion LP GSR

Les sites • Un ou plusieurs sous réseaux reliés par une connexion réseau « rapide » • Les informations sur les sites sont connues de tous les contrôleurs de la foret (partition configuration de AD) • La réplication à l’intérieur d’un site est instantanée, entre les sites, on peut la planifier. Active Directory S. Mouget - IUT Lannion LP GSR