Network Security

Explore the significance of studying information security in the digital era and its impact on national security and individual safety. Learn about the evolution of network security, potential threats, and ways to protect digital assets effectively. Address the importance of information integrity, confidentiality, and availability in ensuring cybersecurity.

Network Security

E N D

Presentation Transcript

NetworkSecurity 李顺东教授 陕西师范大学计算机学院 Homepage: http://is.snnu.edu.cn Email: shundong@snnu.edu.cn

Brief introduction Education experience Research interests Work experience

绪 论 学习信息安全课程的意义 学习信息安全课程的目的 网络信息课程内容体系 学习信息安全课程的方法 信息安全课程主要参考书 课程期末考试方法

学习信息安全课程的意义 信息安全问题是随着网络的发展而产生和发展的。最初设计互联网的目的是为使用者提供一种弹性、快速的通讯方式。初期的互联网用户仅限于国防系统、后来逐渐发展到科学研究系统,不允许商业机构与社会大众使用。互联网的使用者都是一些知识层次较高,具有一定身份的人群。因为网络用户比较单一,网络信息也有限,使用目的比较单纯,所以最初的网络并不存在明显的安全问题。

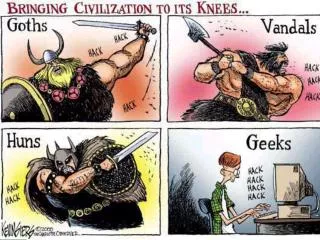

20世纪90年代,美国解除了商业使用互联网的禁令,由于商业进入与应用的推动,互联网获得了迅猛的发展,现在网络已经发展到无处不在、无时不在、无孔不入的程度,人类产生了严重的互联网依赖,这是在设计互联网时无法预见到的。与此同时,网络中的内容越来越丰富,网络中的信息的价值也越来越大。网络用户异常复杂,不法之徒可能出于经济的目的、政治的目的、个人的目的等等,黑客行为变迁20世纪90年代,美国解除了商业使用互联网的禁令,由于商业进入与应用的推动,互联网获得了迅猛的发展,现在网络已经发展到无处不在、无时不在、无孔不入的程度,人类产生了严重的互联网依赖,这是在设计互联网时无法预见到的。与此同时,网络中的内容越来越丰富,网络中的信息的价值也越来越大。网络用户异常复杂,不法之徒可能出于经济的目的、政治的目的、个人的目的等等,黑客行为变迁

利用网络中的各种漏洞对网络实施攻击,达到自己的不可告人的目的,从而造成网络的瘫痪、丧失机密、丢失数据、服务质量下降等网络安全事故,造成国家、机构、组织、个人等严重的经济、政治、社会及组织形象等方面的损失。敌对国家可能通过瘫痪一个国家的通信指挥系统、经济系统达到战胜、占领这个国家的战略;进而达到控制一个国家的目的。网络安全不仅仅是一个技术问题、更是一个经济问题、政治问题。

调查表明, 2010年中国有35000网站被篡改,其中政府网站4635个,占政府网站的10.3%。此外大量用户的Visa和MasterCard的信用卡信息被黑客窃取。2010年发生的维基解密 http://wikileaks.org/ 事件导致了突尼斯政府的垮台、也泄露了美国的机密,使美国政府处境困难。 http://tech.hexun.com/2011-08-05/132130996.html 现在正在发生的微软黑屏时间,也使我们印象深刻。 http://news.sohu.com/20110827/n317506866.shtml

54%的被调查单位网络安全事件造成的损失比较轻微,损失严重和非常严重的占发生安全事件单位总数的10%。我们所听到的网络入侵事故只是实际发生的事例中非常小的一部分,相当多的网络入侵或者攻击并没有被发现,即使发现了,由于这样或那样的原因,人们并不愿意公开它,以免公众作出强烈的惊慌失措的反应。据可靠的分析,每公开报道一次网络入侵,就有近500例是被掩盖掉的。54%的被调查单位网络安全事件造成的损失比较轻微,损失严重和非常严重的占发生安全事件单位总数的10%。我们所听到的网络入侵事故只是实际发生的事例中非常小的一部分,相当多的网络入侵或者攻击并没有被发现,即使发现了,由于这样或那样的原因,人们并不愿意公开它,以免公众作出强烈的惊慌失措的反应。据可靠的分析,每公开报道一次网络入侵,就有近500例是被掩盖掉的。

沈昌祥院士说:有效保护信息战略资源的问题日益突出。能否有效地保护信息资源,直接关系到国家安危、关系到民族兴旺。是国家的头等大事,没有信息安全就没有真正意义上的政治安全,就没有稳固的经济安全和军事安全,更没有完整意义上的国家安全。信息安全的保障能力是国家的综合国力的一部分,是未来国际竞争的杀手锏。

2006年5月10日中共中央办公厅、国务院办公厅印发了《2006-2020年国家信息化发展战略》。将建设国家信息安全保障体系列入了我国信息化发展的战略重点:全面加强国家信息安全保障体系建设。主动应对信息安全挑战,实现信息化与信息安全协调发展。建立和完善信息安全等级保护制度,重点保护基础信息网络和关系国家安全、经济命脉、社会稳定的重要信息系统。

加强密码技术的开发利用。建设网络信任体系。从实际出发,促进资源共享,重视灾难备份建设,增强信息基础设施和重要信息系统的抗毁能力和灾难恢复能力。大力增强国家信息安全保障能力。积极跟踪、研究和掌握国际信息安全领域的先进理论、前沿技术和发展动态,加强密码技术的开发利用。建设网络信任体系。从实际出发,促进资源共享,重视灾难备份建设,增强信息基础设施和重要信息系统的抗毁能力和灾难恢复能力。大力增强国家信息安全保障能力。积极跟踪、研究和掌握国际信息安全领域的先进理论、前沿技术和发展动态,

抓紧开展对信息技术产品漏洞、后门的发现研究,掌握核心安全技术,提高关键设备装备能力,促进我国信息安全技术和产业的自主发展。网络安全成为国防安全、经济安全、社会安定的关键部分,国家对于网络安全人才的需求越来越多。目前全国几乎所有的重点大学都开设了网络安全的课程。为充分保护我国的网络安全,教育部的决定。可以确定的是网络安全将会成为信息安全专业的核心专业课程。BACK抓紧开展对信息技术产品漏洞、后门的发现研究,掌握核心安全技术,提高关键设备装备能力,促进我国信息安全技术和产业的自主发展。网络安全成为国防安全、经济安全、社会安定的关键部分,国家对于网络安全人才的需求越来越多。目前全国几乎所有的重点大学都开设了网络安全的课程。为充分保护我国的网络安全,教育部的决定。可以确定的是网络安全将会成为信息安全专业的核心专业课程。BACK

学习信息安全的目的 课程目的是使同学们通过本课程的学习,了解网络所面临的各种安全问题,例如各种各样的网络攻击的方法、所造成的危害。掌握应对、解决各种网络安全问题的基本理论、基本方法、基本技术等内容。为今后走向工作岗位进行网络安全理论、技术研究,解决与预防网络安全问题打下坚实的基础。 课程目标:通过本门课程的学习,使同学们在外行面前成为网络安全的专家,在内行面前显得有比较扎实的基础。为保证我国的网络安全、为事业的进一步发展奠定基础。 BACK

课程内容体系 网络安全是一个复杂的系统工程,要保证网络安全需要采用经济的手段、行政的手段、物理的手段、法律的手段、技术的手段等。本课程只研究技术手段,不研究技术以外的方法,从技术方面看,网络安全包括 安全理论与技术、安全策略三部分 理论包括:加密(对称加密/公钥加密)、签 名与认证、单向散列函数。 技术包括: IPsec/SSL/E-mail 安全、 Kerberos、PKI、KDC. 策略包括:访问控制、防火墙、入侵检测。 BACK

学习方法 计算机科学是研究算法的科学,掌握了算法就掌握了计算机科学的灵魂。 计算机网络有关的学科是研究协议的科学,掌握了协议就掌握了计算机网络有关的学科的灵魂,但协议是在算法的基础上构建的,所以网络有关的学科就是研究算法和协议的科学。网络安全更是这一方面的典型代表。绝大多数安全协议都是利用密码学算法构建的。

学习方法(续) 所以与网络有关的课程学习的方法就是要紧紧抓住算法和协议这条主线。抓住了这条主线,就住住了问题的纲,就能够做到纲举目张。而且只要深刻理解了几个基本的算法和协议,其它算法也就非常容易理解了。要像解剖麻雀一样解剖几个算法与协议,也就能够入门了。 BACK

使用教材与参考书 1. Charlie Kaufman等著(许剑卓等译). 网络安全-公众世界中的秘密通信(第2版).电子工业出版社,2004年9月; 2. William Stallings. Network Security Essentials. 清华大学出版社,2005年1月 3.B. Schneier(吴世忠等译). 应用密码学—协议、算法与C语言源程序(第2版). 机械工业出版社,2000. 4. William Stallings(刘玉珍等译). 密码编码学与网络安全:原理与实践. 电子工业出版社, 2004. 5. Andrew S. Tanenbaum. Computer Networks(第4版). 清华大学出版社,2005 BACK

成绩考核方法 网络安全技术成绩分为两部分: 1. 平时成绩:50%(其中作业与考勤各占一定的比例)。 2. 开卷或闭卷考试:50%(基本上打算采用写课程论文的方法)BACK